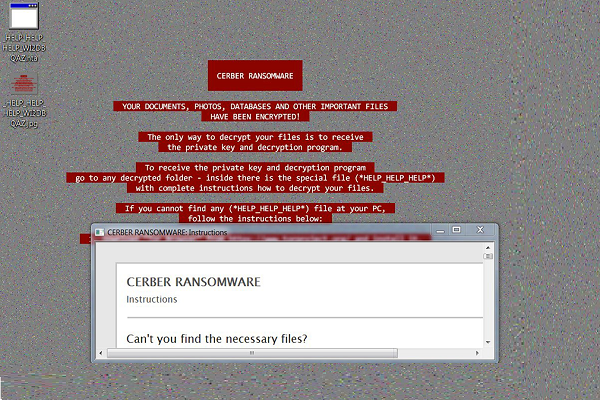

قدرت و شدت تخریب باجافزار سربر بهاندازهای بوده است که باجافزار لاکی که روزگاری خطرناک توصیف میشد، در سایه این باجافزار قرار گرفته است. در حالی که نسخههای اولیه این باجافزار خود بهتنهایی هراسانگیز بودند، اما کارشناسان امنیتی شرکت ترندمیکرو بهتازگی هشدار دادهاند گونه جدید دیگری از باجافزار سربر را شناسایی کردهاند.

گونه جدیدی که برای رمزنگاری فایلها دیگر از الگوهای قدیمی تبعیت نکرده است و از الگوی رمزنگاری متفاوتی استفاده میکند. کمپینی که اقدام به توزیع باجافزار سربر میکند، از تکنیکهای متنوعی همچون ارسال هرزنامه، کیتهای بهرهبرداری و سوءاستفاده از آسیبپذیریهای موجود در Apache Struts2 بهمنظور افزایش نرخ آلودهسازی سامانههای کامپیوتری استفاده میکند. همچنین، توسعهدهندگان این باجافزار بخشی از ویژگیهای مخرب آن را بهبود بخشیدهاند تا بتواند از مکانیسمهای امنیتی تشخیص و شناسایی که برپایه الگوریتمهای یادگیری ماشینی کار میکنند فرار کند. جالب آنکه هکرها باجافزار فوق را در قالب مدل تجاری باجافزار در قالب سرویس در اختیار متقاضیان قرار میدهند.

برآوردها نشان میدهد این باجافزار سالانه میلیونها دلار سود نصیب توسعهدهندگانش میکند. تحلیلهای انجام گرفته توسط ترندمیکرو نشاندهنده این است که هکرها تنها به تغییر الگوهای رمزنگاری این باجافزار بسنده نکردهاند، بلکه تعدادی از ویژگیهای این باجافزار در ارتباط با گذر از جعبه شنی را ارتقا داده و بخشی دیگر از ویژگیها را برای مقابله با ابزارهای شناسایی ضدبدافزاری به این باجافزار اضافه کردهاند. در روش توزیع این باجافزار به شیوه هرزنامه، یک فایل آرشیو zip که حاوی یک فایل مخرب جاوااسکریپت است در قالب ضمیمه یک ایمیل برای قربانی ارسال میشود. بررسی کارشناسان نشان میدهد هکرها از سه تکنیک مختلف بهمنظور نصب باجافزار استفاده میکنند.

در روش اول باجافزار بهطور مستقیم دانلود و روی سامانه قربانی نصب شده و بلافاصله اجرا میشود. در روش دوم یک پروسه زمانبندی شده به اجرا درآمده و باجافزار پس از دو دقیقه اجرا میشود. در روش سوم یک اسکریپت پاورشل جایگذاری شده اجرا میشود. با توجه به اینکه باجافزار فوق این توانایی را دارد تا یک پروسه چند دقیقهای را به انتظار نشسته و در ادامه سامانه قربانی را آلوده سازد، در نتیجه راهکارهای قدیمی جعبه شنی که برپایه یک بازه زمانی باجافزارها را شناسایی میکنند، این توانایی را ندارند تا باجافزار فوق را شناسایی کنند. با توجه به کارایی بالای اسکریپتهای پاورشل بهمنظور نصب بدافزارها، جای تعجب نیست که مشاهده میکنیم توسعهدهندگان سربر نیز تصمیم گرفتهاند از این روش برای نصب باجافزار فوق استفاده کنند.

تحلیلهای انجام شده از سوی کارشناسان امنیتی نشان میدهد نگارش ششم باجافزار فوق رویکرد متفاوتی را به کار میبرد و دیگر از یک پردازه پایاندهنده استفاده نمیکند. ویژگی فوق نخستین بار در اکتبر سال 2016 به این باجافزار افزوده شد. این ویژگی به باجافزار فوق اجازه میداد از یک بانک اطلاعاتی نرمافزارمحور بهمنظور حصول اطمینان از اینکه همه فایلها رمزنگاری شدهاند استفاده کند. اما نسخه جدید از رویکردهای مختلفی برای بررسی این موضوع که آیا همه فایلها رمزنگاری شدهاند یا خیر استفاده میکند. هکرها این توانایی را دارند تا جدیدترین نسخه سربر را بهگونهای پیکربندی کنند تا قواعد پیکربندی ویژهای را به دیوار آتش ویندوز اضافه کند و مانع ارسال دادههای خروجی شود. در نتیجه امکان تشخیص و شناسایی باجافزار برای این دیوار آتش و ابزارهای ضدبدافزاری سخت میشود.نسخه جدید باجافزار سربر از تابع CryptoAPI (سرنام Cryptographic Application Programming Interface) و تابع جداگانه دیگری برای خواندن و رمزنگاری محتوای فایلها استفاده میکند.

پژوهشگران شرکت ترندمیکرو میگویند: «تحلیلهای ما نشان میدهند نسخههای جدید باجافزار سربر بهسمت تکنیکهای رادارگریز امنیتی متمایل شدهاند. در فوریه سال جاری میلادی مشاهده کردیم که نسخههای چهارم و پنجم این باجافزار سیستمهای آلوده را بهمنظور نصب بستههای ضدویروسی و ضدجاسوسافزاری مورد بررسی قرار میدادند تا اطمینان حاصل کنند فایلها بهدرستی رمزنگاری شدهاند. تحلیلهای ما نشان میدهند که توسعهدهندگان این باجافزار تصمیم گرفتهاند از الگوریتمهای رمزنگاری که خود آنها را طراحی کردهاند استفاده کنند.»

ماهنامه شبکه را از کجا تهیه کنیم؟

ماهنامه شبکه را میتوانید از کتابخانههای عمومی سراسر کشور و نیز از دکههای روزنامهفروشی تهیه نمائید.

ثبت اشتراک نسخه کاغذی ماهنامه شبکه

ثبت اشتراک نسخه آنلاین

کتاب الکترونیک +Network راهنمای شبکهها

- برای دانلود تنها کتاب کامل ترجمه فارسی +Network اینجا کلیک کنید.

کتاب الکترونیک دوره مقدماتی آموزش پایتون

- اگر قصد یادگیری برنامهنویسی را دارید ولی هیچ پیشزمینهای ندارید اینجا کلیک کنید.

نظر شما چیست؟